Свежие публикации

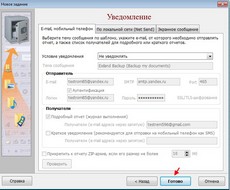

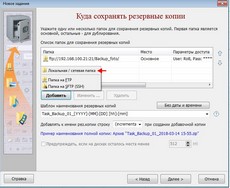

Программа Exiland Backup или надежное резервное копирование файлов как для домашних пользователей, так и для организаций. Восстановление файлов из резервной копии. Синхронизация как вид резервного копирования

Здравствуйте, уважаемые читатели сайта www.remontcompa.ru! Меня зовут Роман Нахват и сегодня мы с вами продолжим работу с программой резервного копирования файлов Exiland Backup. В статье "...

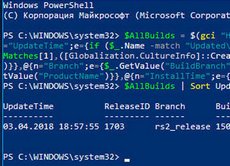

Как просмотреть всю историю обновлений до новой сборки в Windows 10

Каждый раз, когда вы обновляете свою Windows 10 до новой сборки, система автоматически сохраняет сведения об обновлении, но не в стандартный журнал, доступный для просмотра из приложения...

Как с помощью BOOTICE работать с двумя разделами на флешке

Привет друзья! Несколько дней назад админ написал статью о создании двух разделов на флешке с разными файловыми системами: NTFS и FAT32 и в конце публикации отметил, что разбитая таким образом...

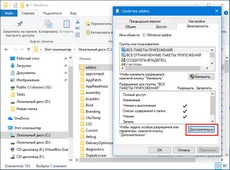

Как быстро узнать имя владельца любого объекта в Windows 10

Как известно, Windows не позволяет производить какие-либо операции с целым рядом файлов и каталогов по причине отсутствия у пользователя прав или хотя бы потому, что файл в данный момент...

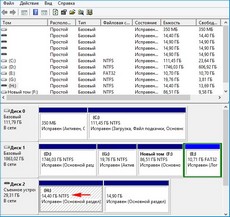

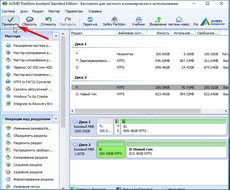

Как создать раздел в начале жёсткого диска, при наличии на HDD уже одного существующего раздела

Здравствуйте админ! Вопрос. У меня на компьютере есть второй жёсткий диск и на нём находится один единственный раздел (D:) с файлами важных данных. Я хочу на этом диске создать второй раздел, но...

Выживаем на слабом ПК: аппаратное ускорение для просмотра видео

Друзья, привет. В этой статье снова будем учиться выживать в условиях слабой производительности компьютера. Напомню, на сайте запущен цикл статей « Выживаем на слабом ПК », в рамках которого мы уже...

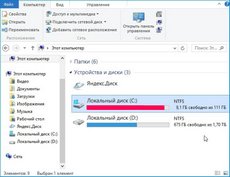

Как с помощью сторонних программ интегрировать облачные хранилища в Проводник Windows

Чтобы сэкономить место на небольшом SSD-диске, пользователи нередко прибегают к разным ухищрениям, например, сжимают файлы , отключают гибернацию и виртуальную память, удаляют дополнительные...

Что находится в системной папке «FileRepository» и как её очистить

Привет, друзья. Пользователи, исследующие системный диск С на предмет поиска вариантов освобождения места на нём, иногда сталкиваются с раздутыми размерами папки «FileRepository». Что находится в...

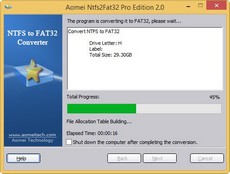

Как поменять NTFS на FAT32 без потери данных

Привет друзья! Продолжаю отвечать на ваши вопросы и один из последних прозвучал так: - « Как поменять NTFS на FAT32 на флешке без потери данных?». У вас закономерно может возникнуть вопрос : -...

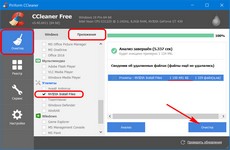

Очистка Windows: статьи сайта

Привет друзья! Наверняка вы сталкивались с ситуацией, когда свободное пространство на вашем диске (C:) быстро расходовалось и оставалось на нём только пару Гб. Во множестве случаев виновника найти...

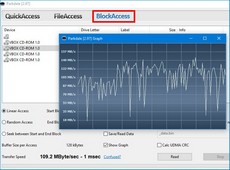

Parkdale — бесплатная утилита для измерения скорости жёстких дисков и твердотельных накопителей SSD

После установки нового жесткого диска HDD или SSD вы можете захотеть определить скорость его работы, то есть скорость чтения и записи данных. В Windows, MacOS и Android для этих целей можно...

Программа Exiland Backup или надежное резервное копирование файлов как для домашних пользователей, так и для организаций

Здравствуйте, уважаемые читатели сайта www.remontcompa.ru! Меня зовут Роман Нахват и в сегодняшней статье мы с вами поговорим о такой важной процедуре, необходимой как обычным домашним...

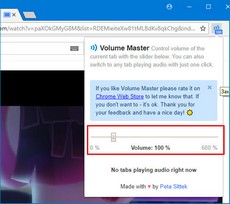

Volume Master — увеличиваем громкость в Сhrome выше нормы

Возможности встроенных динамиков большинства ноутбуков весьма скромны и не то чтобы нормальной акустики, им часто недостает банальной громкости. Ее нехватка особенно ощущается при воспроизведении...

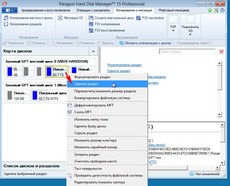

Что делать, если не получается восстановиться из образа системы, созданным встроенным средством архивации Windows 10. Используем загрузочную флешку Paragon Hard Disk Manager 15 Professional

Привет друзья! Недели две назад, один наш читатель попросил меня помочь ему восстановиться из образа системы, созданным встроенным средством архивации Windows 10, при восстановлении у него выходила...

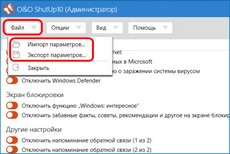

«Заткнись, Десятка»: твикер для Windows 10 - O&O ShutUp10

«Заткнись, Десятка» - такое резкое название носит твикер для Windows 10, созданный немецкой компанией-разработчиком O&O Software GmbH. В программе O&O ShutUp10 собрано огромное количество...